Počítačové viry – analýza útoku a obrana (Peter Szor)

Před mnoha a mnoha lety (v roce 1996) vyšla kniha J. Jalůvky „Moderní počítačové viry“. V jistých kruzích čtenářů vyvolala zasloužený ohlas. Ostatně i sám musím připustit, že s pobavením vzpomínám na sérii makrovirů sepsaných tehdy pod dojmem z této publikace v rámci odreagování od práce bakalářské. Bylo to fascinující čtení a – kupříkladu narozdíl od hackingu – zábava bez rizika, samozřejmě v případě, že viry nebyly vypuštěny „in the wild“.

A pak se dlouho nedělo nic. Zatímco kupříkladu o síťové bezpečnosti s ohledem na neautorizované průniky vyšla v českém jazyce publikací celá řada, počínaje populární řadou „hacking exposed“, ucelených textů o virech bylo pomálu. Díky nakladatelství Zoner Press se situace více než jen trochu změnila k lepšímu letos, v roce 2006, kdy byla vydána jedna z nejrespektovanějších knih zabývajících se tématem, aktuální k roku 2005 (anglické vydání), Počítačové viry – analýza útoku a obrana od Petera Szora.

Kniha má šestnáct kapitol a v anotaci se dočteme, že se „věnuje téměř všem oblastem této problematiky – od popisu prostředí škodlivého kódu a rozdělení metod infekce přes obranné strategie virů, pokročilé techniky vývoje kódu, exploity a útoky založené na přetečení bufferu k technikám antivirové obrany, skenování paměti, postupům pro blokování červů či způsobům obrany na síťové úrovni a mnoha dalším věcem“. V recenzích vědeckých textů bývá častým zvykem podrobně charakterizovat každou kapitolu zvlášť, nicméně se domnívám, že v tomto případě by to bylo nadbytečné – čtenář si může stáhnout ukázky některých kapitol a sám si o nich udělat obrázek.

Stručně lze říct, že Szor ve své knize Počítačové viry – analýza útoku a obrana postupuje systematicky a staví text přehledným způsobem. V úvodu se zabývá historií sebereplikujících struktur včetně několika příkladů. Na historii navazuje definováním tématu knihy, tedy teorií počítačových virů. Druhá a třetí část tvoří těžiště knihy. V druhé části knihy se věnuje virům samotným – problematiku uvozuje terminologií a následuje analýza kódu a prostředí a strategie jejich působení. Srozumitelnosti textu značně přispívá fakt, že zmiňované techniky jakou ilustrovány na konkrétních příkladech a zasazeny do souvislostí (autoři, doba vzniku, popřípadě průběh infekce a podobně). Ve třetí části je prostor určen charakteristice antivirové obrany, a to jak z hlediska detekce, čištění, případně analýzy kódu, tak obrany konkrétních stanic nebo sítí. Obě dvě hlavní části textu jsou zakončeny shrnutím, v případě obrany rozsáhlejším než je tomu v části věnované útoku.

Většina čtenářů, jejichž reakce jsem zaznamenal, ocenila i fakt, že text k četbě nevyžaduje příliš hlubokou znalost programování. Přestože autor sám v předmluvě varuje, že určitou znalost technologií a programování předpokládá, v knize je většina věcí vysvětlena dostatečně podrobně. Některé pasáže jsou ilustrovány screenshoty, schématy nebo vybranými segmenty kódu a samozřejmostí, v tomto případě zvláště vítanou, jsou odkazy na další elektronické nebo fyzické zdroje informací.

Přestože jsem měl původně poněkud obavy z jazyka a stylistiky autora, který sám upřímně přiznává, že je technik a nikoli spisovatel, byl jsem posléze spíše příjemně překvapen. Kniha se čte dobře a po jazykové stránce patří v oblasti technické literatury spíš k nadprůměru. Občas trochu pokulhává překlad. Možná je to věc zvyku, ale zastávám názor, že v oblasti počítačové terminologie se některé výrazy a jejich používání již ustálily, takže není třeba některé termíny překládat (a některé jsou překládány jinak). Například „ethical hacking“ je zbytečné překládat jako „způsobný hacking“, když je vcelku běžný doslovnější překlad „etický hacking“, termín „keylogger“ je, podle mého názoru, také běžnější než překlad „snímač otisku kláves“ a jeho ponechání v anglickém tvaru by srozumitelnosti textu neubralo. Slovo „stahovač“ se u nás asi častěji používá pro označení lidí zatěžující své přípojky gigabyty přenesených dat než k označení programů a DoS útok bývá v češtině „zahájen“ či „proveden“ spíše než „vytvořen“. Bylo by toho více, ale obvykle se jedná o kosmetické drobnosti a nikoli o místa, která by závažným způsobem ubírala na srozumitelnosti textu.

Pokud jsem před lety v recenzi Hacking Exposed od McClurea, Scambraye a Kurtze napsal, že jde o dobrý slabikář, v tomto případě bych si troufl Szorovu knihu označit za dostatečnou základní referenční příručku.

Je zřejmé, že kniha Počítačové viry – analýza útoku a obrana nemůže chybět v knihovnách odborníků zabývajících se nějakým způsobem počítačovou bezpečností, z knih, které v oboru u nás dosud vyšly, bych ji jistě zařadil na některé z první pěti míst. Okruh dalších potenciálních zájemců o tuto publikaci zřejmě bude o něco specifičtější a možná užší než bývá u jiného typu textů z oblasti počítačové bezpečnosti, jsou však nejméně dva důvody, proč by mohla zajímat i čtenáře, kteří se bezpečností IT přímo nezabývají. Prvním je fakt, že alespoň v dohledné budoucnosti je pravděpodobné, že se s viry nebo červy setká takřka každý uživatel, a jistě není od věci disponovat v této oblasti buď základním přehledem nebo knihou, ve které lze potřebné informace dohledat. Druhým jsou programátorské techniky autorů virů a antivirů, kterými se text krom jiného zabývá. Některé z nich jsou použitelné i v jiných oblastech a podle některých informací, naznačujících tendence dalšího vývoje dosud dominantního komerčního řešení operačního systému (Windows Vista), se pro řadu programátorů může stát nízkoúrovňové a systémové programování opět jedním z mála způsobů, jak odlehčit nadměrným nárokům na hardware, popřípadě se alespoň částečně vyrovnat se zásadním omezením způsobů zpracování dat.

A v neposlední řadě – koneckonců nejde jen o vzdělávání se. V případě této knihy se jedná také o vcelku poutavé a zajímavé čtení.

Informace o knize

Název: Počítačové viry – analýza útoku a obrana

Autor: Peter Szor

Vydal: Zoner Press

Cena: 490 Kč (441 Kč v odborném knihkupectví Interval.cz, kde najdete i další informace.)

Mohlo by vás také zajímat

-

-

Chcete jedinečnou doménu? Objevte koncovky FOOD, MEME a MUSIC!

7. listopadu 2024 -

Webdesign: Jak optimalizovat tlačítka na webu

7. března 2024 -

Lék na phishing a apatii ve světě e-mailového marketingu

18. března 2024

Nejnovější

-

Umělá inteligence: Co je to GPT?

12. května 2025 -

VMC rapidně zvýšil open rate e-mailových kampaní ZONERu

9. května 2025 -

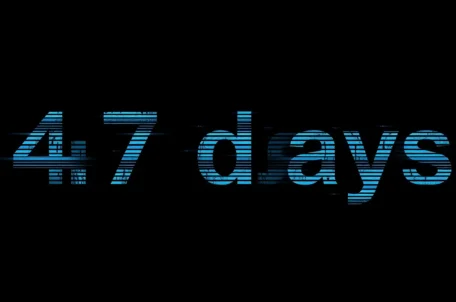

Nenechte se zaskočit TLS certifikáty na 47 dní

2. května 2025 -

Zrychlete svůj web s LiteSpeed a CZECHIA.COM

29. dubna 2025